А начиналось всё со Spectrum'а...

Выходец из России взломал iPhone методом, от которого отказалось ФБР

Ходят слухи, что за взлом запароленного iPhone 5c одного из организаторов массового убийства в Сан-Бернардино Саида Фарука Федеральное бюро расследований США заплатило больше миллиона долларов, хотя официально ведомство подробности о том деле так и не раскрыло. Тем не менее, есть сведения, что, прежде чем обратиться к сторонним специалистам, ФБР посчитала непригодным и отвергла метод получения доступа к данным путём выпаивания из смартфона микросхемы флеш-памяти и создания копий её образа с помощью специальных аппаратных средств для последующего подбора пароля без угрозы потери данных в результате превышения лимита неверных попыток. Если это действительно так, то американские спецслужбы, скорее всего, просто выбросили деньги на ветер, ведь данный способ на самом деле работает, уверяет старший научный сотрудник компьютерной лаборатории Кембриджского университета, выходец из России Сергей Скоробогатов.

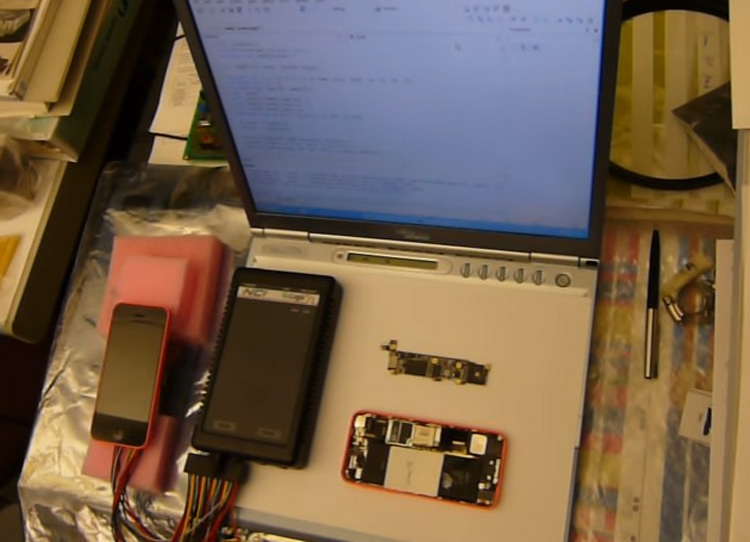

В подтверждение своей теории все описанные выше манипуляции учёный проделал самостоятельно, записав процесс на видеокамеру и выложив ролик на YouTube. При этом, как уверяет он сам, всё необходимое для взлома оборудование он приобрёл в обычном магазине радиоэлектроники, потратив на него всего $100.

В качестве «подопытного» выступил Apple iPhone 5c, работающий под управлением iOS 9.3. Система безопасности смартфона настроена так, что после ввода шести неверных паролей подряд она блокирует устройство. Чтобы обойти это ограничение, как раз и применяется многократное клонирование образа флеш-памяти — большое количество копий позволяет не задумываться о лимите попыток при подборе пароля методом последовательного перебора комбинаций. Согласно подсчётам Скоробогатова, на проверку шести комбинаций из четырёх символов с использованием специальной программы уходит примерно 45 секунд, соответственно, на перебор 10 000 штук потребуется 20 часов, а на обработку аналогичного количества шестизначных кодов разблокировки нужно примерно три месяца.

Однако, как уточняет учёный, гарантированно данная технология работает только с теми моделями iPhone, в которых применяется флеш-память типа LGA60 NAND, то есть до iPhone 6 включительно. Начиная с iPhone 6s компания Apple стала применять чипы с другим интерфейсом, требующим более сложного оборудования.

Источник

Ответить с цитированием

Ответить с цитированием

Размещение рекламы на форуме способствует его дальнейшему развитию

Размещение рекламы на форуме способствует его дальнейшему развитию